A carta, que segue na íntegra no final desta reportagem, foi enviada a uma ex-funcionária que trabalhou na Record há quase dez anos. A emissora de TV informa que “foi identificado o impacto a uma base legada da área de Recursos Humanos”. Ou seja, os hackers tiveram acesso a um banco de dados antigo, e por isso conseguem ver informações de pessoas que já não trabalham mais na emissora. A Record menciona os seguintes tipos de dados que foram expostos:

dados cadastrais para contato e comprovação de identidade;dados de saúde;dados referentes à relação empregatícia, incluindo informações de dependentes;dados sobre filiação sindical;dados financeiros.

A empresa não explicita quais seriam essas informações financeiras; mas de acordo com o colunista Ricardo Feltrin, do UOL, este é um eufemismo para “salários”. Gabriel Vaquer, colunista do Notícias da TV, também recebeu essa carta da Record; ele fez trabalhos para a emissora em 2015. A empresa já havia confirmado que os empregados atuais também foram afetados.

Emissora pode ser processada, dizem advogados

Danilo Roque, sócio da área de Proteção de Dados do FAS Advogados, afirma ao Tecnoblog que a Record pode ser processada sob o âmbito cível e de proteção de dados. O advogado lembra que a Lei Geral de Proteção de Dados (LGPD) estabelece que qualquer controlador ou operador que causar um dano tem o dever de indenizar. “Há, inclusive, uma disposição na LGPD que estabelece a possibilidade de inversão do ônus da prova, ou seja: o titular de dados que tiver sofrido o dano precisará apenas demonstrar verossimilhança nas suas alegações, cabendo ao agente de tratamento provar que esse dano não ocorreu”, explicou. A sócia da área Trabalhista do escritório, Fernanda Muniz Borges, tem uma visão similar. Ela diz ao Tecnoblog: André Issa, advogado Trabalhista no Mandaliti, ressalta que a emissora agiu corretamente ao informar o vazamento. Mas isto não isenta a responsabilidade da própria, que é controladora dos dados dos empregados desde o período pré-contratual. “A Record pode ser processada por seus empregados, caso seja provado que esse vazamento de dados gerou efetivo dano a esses colaboradores”, afirmou. Procurada pelo Tecnoblog, a Record não se manifestou até o momento de publicação.

Como foi o ataque à Record

A invasão aconteceu no dia 8 de outubro de 2022. A Record foi alvo de ransomware, espécie de sequestro que criptografa os arquivos e requer pagamento para desbloquear os sistemas. Os hackers do grupo BlackCat/Alphv assumiram a responsabilidade e pediram US$ 5 milhões de resgate, o que corresponde a cerca de R$ 26 milhões. A emissora havia indicado que não iria pagar. Na época do ataque, a Record teve dificuldades para se manter no ar. Ela precisou trocar o Fala Brasil pela série Todo Mundo Odeia o Chris, porque não havia como editar o telejornal – o programa usado para essa tarefa estava criptografado. Alguns funcionários foram mandados de volta para casa, porque nem havia conexão à internet para trabalhar. No dia 10 de outubro, a equipe de Tecnologia e Segurança conseguiu restaurar boa parte dos sistemas – provavelmente por backup, porque os arquivos seguiam criptografados. No início de novembro – quase um mês depois da invasão -, a Record enfim distribuiu um comunicado por e-mail aos atuais empregados avisando que seus dados pessoais foram expostos. Este aviso é semelhante à carta recebida por ex-funcionários. No entanto, eles não são idênticos: por exemplo, o e-mail menciona “arquivos da área de recursos humanos”, em vez de “uma base legada” do RH. Na carta a ex-funcionários, a Record alega que está monitorando a deep web, e que não detectou a exposição pública dos dados “até o momento”. Claro, isso pode mudar… a qualquer momento. Em outubro, poucos dias após a invasão, hackers publicaram uma série de documentos confidenciais, incluindo o passaporte da apresentadora Ana Hickmann, uma planilha com pagamentos feitos por anunciantes, e uma lista com dinheiro recebido do Governo Federal.

Hackers atuam em modelo de afiliação

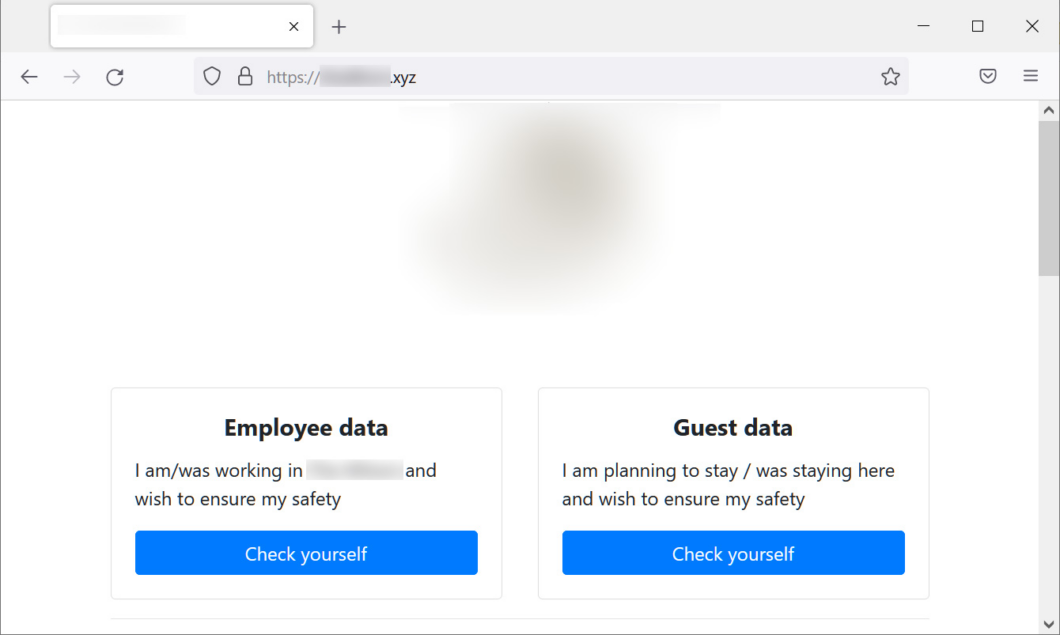

Em abril de 2022, o FBI emitiu um alerta sobre o grupo BlackCat/Alphv, que na época já havia infectado pelo menos 60 organizações ao redor do mundo. Ele opera no modelo “ransomware como serviço”, ou RaaS: isso significa que o criador do código malicioso recruta “afiliados” para realizarem ataques, e cobra uma porcentagem de comissão – de 10% a 20% – caso o resgate seja pago. Ainda segundo o FBI, o grupo BlackCat/Alphv rouba os dados da vítima antes de rodar o ransomware: isso inclui tanto arquivos armazenados localmente como na nuvem. Então, os invasores exigem resgate de vários milhões de dólares, a serem pagos através das criptomoedas bitcoin ou Monero. O FBI diz que eles acabam aceitando um valor abaixo do que foi pedido inicialmente. E se a empresa não pagar? Bem, os hackers podem vazar os dados aos poucos, como foi com a Record, ou podem ir além. Em junho, o grupo BlackCat/Alphv disse ter roubado 112 GB em informações de um hotel nos EUA. Então, eles criaram um site – que aparecia na busca do Google – para que funcionários e hóspedes pudessem checar se seus dados foram mesmo vazados: Não há indícios de que eles tenham feito o mesmo para a Record.

Como acontece o ataque hacker?

O software malicioso do grupo BlackCat/Alphv atua da seguinte forma:

ele obtém acesso inicial ao sistema da vítima usando login e senha previamente vazados;invade as contas de usuário e de administrador do Active Directory, ferramenta da Microsoft para gerenciar usuários em uma rede;se espalha para outros computadores ao configurar Objetos de Política de Grupo (GPOs) maliciosos através do Agendador de Tarefas do Windows.

O BlackCat/Alphv também desativa os recursos de segurança na rede da vítima. Ele se aproveita de ferramentas da Microsoft e tem o Windows como alvo, mas pode ser adaptado para mirar em distribuições Linux também.

“A Record está monitorando a Deep Web”

A carta enviada pela Record a ex-funcionários, e obtida pelo Tecnoblog, segue abaixo: A Record adota como pilares de sua atuação a ética e a transparência no trato com os seus colaboradores. Conforme já deve ser de seu conhecimento, na madrugada do dia 08/10/2022, a Record foi vítima de um incidente de segurança, que culminou na criptografia de máquinas e servidores no ambiente tecnológico, impactando parte de suas atividades. Desde que o incidente foi identificado, os protocolos de segurança foram ativados e medidas para minimizar os efeitos e riscos do ocorrido vêm sendo adotadas. A Record acionou o apoio de consultoria externa especializada para investigar as causas, extensão e consequências do incidente, e a Autoridade Nacional de Proteção de Dados também foi comunicada do evento. Diante de tais fatos, sobretudo para prevenção a eventuais riscos que o incidente possa lhe acarretar, como o de utilização indevida de seus dados por terceiros para fraudes, é a presente para cientificá-lo(a) que foi identificado o impacto a uma base legada da área de Recursos Humanos, contendo dados pessoais de sua titularidade, como: dados cadastrais para contato e comprovação de identidade, dados referentes à relação empregatícia, incluindo informações de dependentes, dados financeiros, dados de saúde e sobre filiação sindical. Dentre as medidas complementares, a Record está monitorando a Deep Web e, até o momento, não detectamos a exposição pública dos seus dados pelo infrator.